Wie gestaltet man IT-Security bei Energieversorgern?

Im IT-Umfeld von Energieversorgern gibt es eine Vielzahl von Audits, die sicherstellen sollen, dass die Informationssysteme sicher, effizient und gesetzeskonform arbeiten. Diese Audits konzentrieren sich auf die Technologie, die für die Überwachung, Steuerung und Verwaltung von Energiesystemen und -Infrastrukturen verwendet wird. Hier sind einige spezifische Audits, die im IT-Umfeld von Energieversorgern durchgeführt werden:

1. IT-Sicherheits-Audit (Cybersecurity Audit):

- Ziel: Bewertung der Sicherheitsmaßnahmen und Identifikation von Schwachstellen.

- Beschreibung: Ein IT-Sicherheits-Audit untersucht die Sicherheit der IT-Infrastruktur eines Energieversorgers, einschließlich Netzwerke, Datenbanken, Anwendungen und Systeme, die für den Betrieb von Energieversorgungsnetzen verwendet werden. Es geht darum, Bedrohungen und Schwachstellen zu identifizieren und sicherzustellen, dass die IT-Systeme vor Cyberangriffen geschützt sind.

- Aspekte: Prüfung auf Angriffsvektoren, Firewall- und Netzwerksicherheit, Authentifizierungssysteme, Zugriffssteuerungen, Verschlüsselung und Backup-Strategien.

- Regulierung: In vielen Ländern gibt es gesetzliche Anforderungen und Normen wie die ISO/IEC 27001 (Informationssicherheitsmanagement) oder NIST SP 800-53 (Cybersecurity Framework), die eine Sicherheitsprüfung vorschreiben.

2. Compliance-Audit (Regulatorisches Audit):

- Ziel: Sicherstellung der Einhaltung regulatorischer Anforderungen und gesetzlicher Vorschriften.

- Beschreibung: Compliance-Audits bewerten, ob ein Energieversorger alle relevanten gesetzlichen und regulatorischen Anforderungen im IT-Bereich erfüllt. Dies betrifft unter anderem Vorschriften zur Datensicherheit, zur Energiemarktregulierung und zur Einhaltung von Standards wie GDPR (Datenschutz-Grundverordnung) in der EU oder HIPAA (Health Insurance Portability and Accountability Act) in den USA.

- Aspekte: Datenschutzrichtlinien, Datenspeicherung, -verarbeitung und -übertragung, Rechte von Nutzern, Sicherstellung der Einhaltung von Energiewirtschafts- und Marktregeln.

- Regulierung: Vorschriften von Organisationen wie der Bundesnetzagentur oder internationalen Standards wie der ISO 27001.

3. IT-Governance-Audit:

- Ziel: Bewertung der Effektivität der IT-Governance und der IT-Strategie.

- Beschreibung: Das Audit überprüft, wie gut die IT-Governance-Strukturen eines Energieversorgers organisiert sind und ob die IT-Ressourcen effizient und im Einklang mit den Geschäftszielen des Unternehmens genutzt werden. Es geht darum, sicherzustellen, dass IT-Strategien, -Prozesse und -Kontrollen gut definiert sind und dass die IT-Infrastruktur des Unternehmens gut verwaltet wird.

- Aspekte: IT-Strategie, Risikomanagement, IT-Projektmanagement, Budgetierung, IT-Organisation und -Ressourcen.

- Regulierung: COBIT (Control Objectives for Information and Related Technologies) und ITIL (IT Infrastructure Library) sind gängige Rahmenwerke, die bei der Evaluierung der IT-Governance verwendet werden.

4. Datenschutz-Audit:

- Ziel: Überprüfung der Datenschutzpraktiken und -richtlinien.

- Beschreibung: Ein Datenschutz-Audit stellt sicher, dass ein Energieversorger die Vorschriften und Bestimmungen zum Datenschutz einhält, insbesondere wenn er persönliche Daten verarbeitet, wie z. B. Kundendaten, Smart Meter-Daten oder andere sensible Informationen. Dies betrifft vor allem die Datenspeicherung, -verarbeitung und -sicherung.

- Aspekte: Datenklassifikation, Zugriffskontrollen, Datenverschlüsselung, Datenminimierung, Aufbewahrungsfristen und Berechtigungen.

- Regulierung: Die Datenschutz-Grundverordnung (DSGVO) der EU und nationale Datenschutzgesetze sind häufige Anforderungen.

5. Business Continuity- und Disaster Recovery-Audit:

- Ziel: Sicherstellung der Notfallwiederherstellungspläne und der Ausfallsicherheit der IT-Systeme.

- Beschreibung: Dieses Audit überprüft die Notfallwiederherstellungs- und Business-Continuity-Planung (BCP) eines Energieversorgers, insbesondere die Fähigkeit, IT-Systeme im Falle eines Katastrophenereignisses oder eines Ausfalls schnell wiederherzustellen. Dies betrifft alle wichtigen Infrastruktur- und Betriebssysteme, die für den Energieversorger von zentraler Bedeutung sind.

- Aspekte: Wiederherstellung von Daten, Redundanz von Systemen, Notfallpläne, Ausfallsicherheit von Systemen, Backup-Strategien und Testverfahren.

- Regulierung: Hier können branchenspezifische Vorschriften und Standards wie ISO 22301 (Business Continuity Management) und ISO 27031 (ICT Continuity Management) relevant sein.

6. Netzwerksicherheits-Audit:

- Ziel: Sicherstellung der Integrität und Sicherheit des Netzwerks.

- Beschreibung: Bei diesem Audit wird die Netzwerksicherheit auf Schwachstellen und mögliche Risiken überprüft. Netzwerksicherheits-Audits konzentrieren sich auf die Architektur des Netzwerks, die eingesetzten Sicherheitslösungen und die Netzwerkkonfiguration, um Bedrohungen wie Angriffe, unautorisierten Zugriff und Datenverlust zu verhindern.

- Aspekte: Firewall-Konfigurationen, VPNs, Intrusion Detection Systeme (IDS), Intrusion Prevention Systeme (IPS), Netzwerkschnittstellen und Protokolle.

- Regulierung: Sicherheitsstandards wie ISO/IEC 27033 (Netzwerksicherheit) und NIST SP 800-82 (ICS Sicherheit) sind von Bedeutung.

7. Cloud-Computing-Audit:

- Ziel: Bewertung der Nutzung von Cloud-Diensten und ihrer Sicherheitsaspekte.

- Beschreibung: Ein Cloud-Computing-Audit prüft die Nutzung von Cloud-Diensten durch den Energieversorger, um sicherzustellen, dass die Cloud-Infrastruktur sicher, zuverlässig und gut verwaltet wird. Es geht auch darum, sicherzustellen, dass Daten in der Cloud gemäß den Vorschriften geschützt sind und dass die Datensicherung und Wiederherstellung korrekt durchgeführt werden.

- Aspekte: Cloud-Service-Anbieter, Sicherheit in der Cloud, Compliance in der Cloud, Backup und Datenmanagement.

- Regulierung: SOC 2 und ISO/IEC 27018 (Datenschutz in der Cloud).

8. Software- und System-Audit:

- Ziel: Überprüfung von Software, Anwendungen und IT-Systemen auf Effizienz, Sicherheit und Konformität.

- Beschreibung: In einem Software- und System-Audit werden alle eingesetzten Softwarelösungen und Anwendungen bewertet, die zur Steuerung der Energieversorgung und Verwaltung von Energieinfrastrukturen genutzt werden. Dabei wird überprüft, ob die Software lizenziert ist, den Sicherheitsanforderungen entspricht und richtig funktioniert.

- Aspekte: Lizenzkonformität, Sicherheitslücken, Software-Upgrades und -Patches, Benutzerverwaltung.

- Regulierung: ISO/IEC 25010 (Softwarequalität).

9. Penetrationstest (Pen-Test):

- Ziel: Identifikation von Sicherheitslücken durch simulierte Angriffe.

- Beschreibung: Ein Penetrationstest zielt darauf ab, die Sicherheitslücken und Schwachstellen eines Energieversorgers zu identifizieren, indem gezielt Schwachstellen in den IT-Systemen ausgenutzt werden. Dies hilft, Sicherheitslücken zu entdecken, bevor sie von echten Angreifern ausgenutzt werden.

- Aspekte: Testen von Netzwerksicherheit, Webanwendungen, Datenbanken und Infrastruktur.

- Regulierung: Normen wie OWASP (Open Web Application Security Project) und ISO/IEC 27001.

10. Smart Meter und IoT-Audit:

- Ziel: Überprüfung der Sicherheit und Effizienz von Smart-Meter- und IoT-Systemen.

- Beschreibung: Dieses Audit konzentriert sich auf die Sicherheit und Funktionsweise von Smart-Metern und anderen Internet of Things (IoT)-Geräten, die in der Energiewirtschaft eingesetzt werden. Es stellt sicher, dass diese Geräte sicher, zuverlässig und datenschutzkonform sind.

- Aspekte: Gerätensicherheit, Kommunikation zwischen Geräten, Datenintegrität und -schutz.

- Regulierung: Normen zur Sicherheit von IoT-Geräten und spezifische Vorschriften zur Nutzung von Smart Metern, je nach Region.

Zusammenfassung:

Im IT-Umfeld von Energieversorgern sind die häufigsten Audits IT-Sicherheits-Audits, Compliance-Audits, IT-Governance-Audits, Datenschutz-Audits, Business Continuity-Audits, Netzwerksicherheits-Audits, Cloud-Computing-Audits, Software- und System-Audits, Penetrationstests und Smart Meter/IoT-Audits. Diese Audits sind entscheidend, um die Effizienz, Sicherheit und Konformität der IT-Infrastruktur zu gewährleisten und gesetzliche sowie branchenspezifische Anforderungen zu erfüllen.

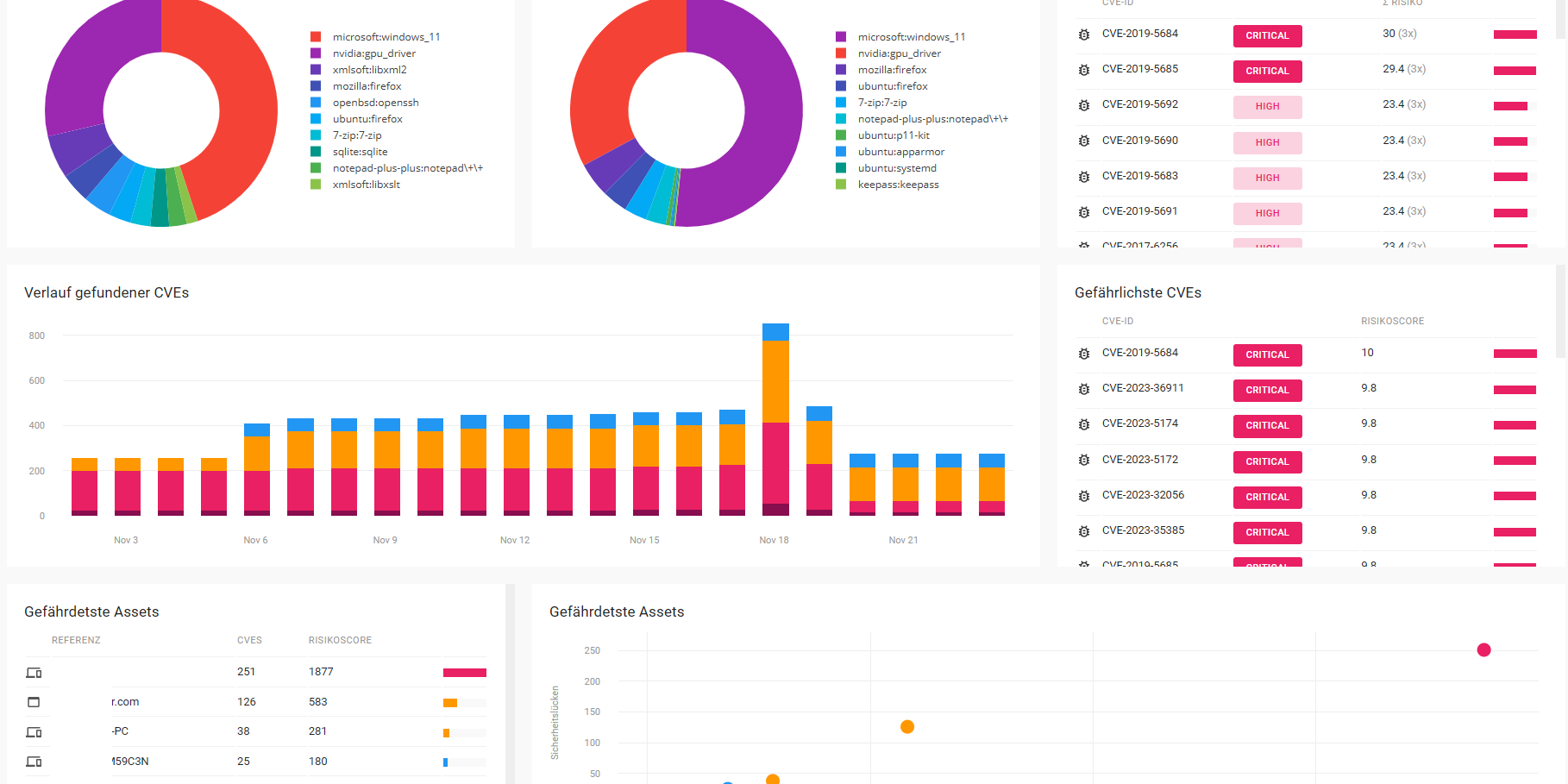

Wie kann man hierzu mit technischen Tools unterstützen?

Um mehr über unsere Lösungen und im speziellen über Enginsight zu erfahren wenden Sie sich einfach an uns. Kostenfrei und unverbindlich zeigen wir Ihnen gerne die Möglichkeiten von Enginsight, sowie weiteren SIEM Lösungen auf.

Über Enginsight:

„made in Germany“ steht bei Enginsight im Fokus.

Enginsight ist Hersteller einer ganzheitlichen Security Lösung, welche Funktionen vereint, welche anderswo nur einzeln zu erwerben und zu betreiben sind. Enginsight ist überzeugt, dass das Hauptrisiko innerhalb der IT nicht mehr der Mensch ist, sondern das Fehlen einer adäquaten menschlichen Kontrolle.

Aus diesem Grund unterstützt Enginsight zusammen mit scale2gether führende Unternehmen dabei, ihre gesamte IT-Landschaft autonom zu überwachen und abzusichern. Enginsight verfolgt die Vision, kleine und mittelständische Unternehmen vor Cyberangriffen wirksam mit einer technologisch führenden Cybersecurity-Lösung „Made in Germany“ zu schützen.

Dafür vereint Enginsight motivierte Mitarbeiter, sowie Partner wie scale2gether mit innovativen Technologien, effizienten Methoden und einem hohen Qualitätsanspruch.

Mehr Informationen zu Enginsight und Ihrer „made in Germany“ SIEM und Security Lösung, sowie weitere SIEM und SOC Lösungen von uns erhalten Sie gerne in einem persönlichen Präsentationstermin – wir freuen uns über Ihre Kontaktaufnahme!